악명 높은 케르베르의 변종인 케르베르 인크립터와 매우 유사

웹사이트 방문만으로 감염되는 드라이브 바이 다운로드 방식으로 유포

최신 버전 백신 프로그램 설치와 OS·SW의 보안 업데이트 필수

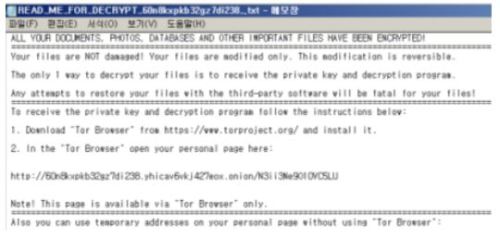

▲ 마이랜섬 랜섬 노트[자료=SCH사이버보안연구센터]

반면, 이번에 발견된 ‘마이랜섬’은 자신의 명백한 이름과 특정의 확장자를 갖지 않는 특성을 지닌 것으로 드러났다. 공격자는 몸값으로 ‘마이디크립터(My Decryptor)’의 구매를 피해자에게 요구한다. 이를 근거로 센터는 해당 랜섬웨어를 ‘마이랜섬(MyRansom)’으로 명명했다는 설명이다.

마이랜섬은 감염 사실을 알리기 위한 ‘READ_ME_FOR_DECRYPT_[랜덤명]_.txt’ 형태의 파일 이름을 갖는 랜섬 노트를 생성한다. 해당 랜섬 노트에는 “당신의 문서, 사진, 데이터베이스 그리고 다른 중요한 파일은 암호화되었다! (Your documents, photos, databases and other important files have been encrypted!)”라는 문구로 시작한다. 해당 랜섬 노트의 문구 대부분은 케르베르 인크립터 랜섬 노트의 ‘_HOW_TO_DECRYPT_MY_FILES_[랜덤명]_.txt’ 파일 형태와 매우 유사하다. 또한, 복구를 위한 결제 방법을 설명하는 창의 문구도 서로 유사한 모습이라는 게 센터 측의 설명이다.

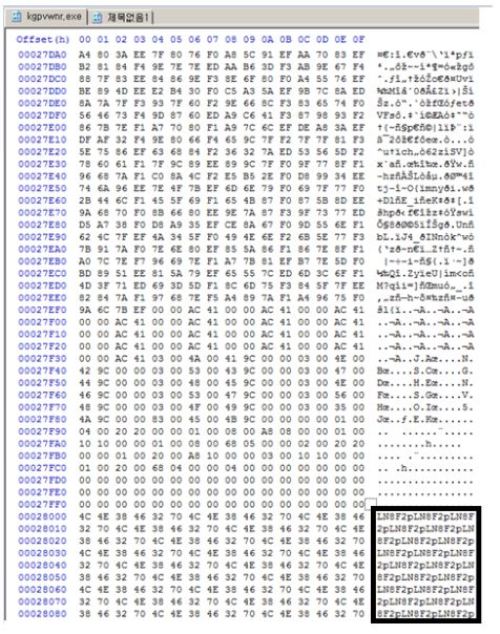

▲ 랜섬코드 뒤에 반복되는 임의의 값으로 악성코드 크기 대용량으로 증가[자료=SCH사이버보안연구센터]

또한, 마이랜섬은 특정 경로에 해당 악성코드를 스스로 복제하고, 컴퓨터 운영체제 작업 스케줄러에 이를 등록해 매 15분마다 동일한 암호화 행위가 반복되도록 설계되어 있다. 이와 함께 해당 악성코드는 백신의 탐지를 우회하기 위한 방법으로, 80MB 이상의 대용량으로 자신을 변경하기 위해 랜섬웨어 코드 후단에 ‘LN8F2p’와 같은 임의의 값을 반복적으로 추가해 파일의 용량을 키우고 있는 것으로 드러났다.

통상 일부 백신 프로그램은 추가적으로 일정 크기 이상 파일 검사 설정을 해두지 않으면 기본적으로 10MB이상의 파일은 검사하지 않는 경우도 있다는 점을 노린 것이다.

더욱이 마이랜섬은 “제3의 소프트웨어로 파일을 복구하기 위한 어떤 시도도 이 파일에 치명적 영향을 준다!(Any attempts to restore your file with the third-party software will be fatal for your file!)”라는 경고 문구와 함께 감염 이후 최초 5일 동안 0.2 비트코인(한화 130만원)을 요구한다. 5일이 지나면 공격자가 몸값 금액을 2배로 높여 0.4 비트코인(한화 260만원)을 요구하는 것으로 알려졌다.

▲ 악성코드 감염 이후 외부 통신으로 키 관련 정보 전송 화면 캡처[자료=SCH사이버보안연구센터]

'IT소식' 카테고리의 다른 글

| [보안뉴스] 2017년 11월 1주 동향 (0) | 2017.11.10 |

|---|---|

| [보안뉴스] 2017년 10월 3주 동향 (0) | 2017.10.25 |

| 계정 보안의 새로운 방안으로 ‘체계적인 거짓말’ 어떠세요? (0) | 2017.10.13 |

| [보안뉴스] 2017년 10월 1주 동향 (0) | 2017.10.10 |

| [보안뉴스] 2017년 9월 3주 동향 (0) | 2017.09.20 |